SAML2.0 配置

功能说明

SAML2.0:安全断言标记语言,使用统一的身份提供服务(IDP)验证用户身份,然后将认证后的安全断言和用户信息返回给本系统,并将用户与本系统内的账号系统关联。

单点登录的界面需要在账户中心>>版本信息中开启,并使用企业账号url链接进行访问(企业URL在账号中心>>企业设置中获取)。

使用现有系统的 SAML 功能

如果用户使用的系统中集成了 SAML 功能,用户可以自行查阅相关资料进行配置。

同阿里云IDaaS对接实例(SAML2.0)

1.在阿里云IDaaS中创建SAML应用

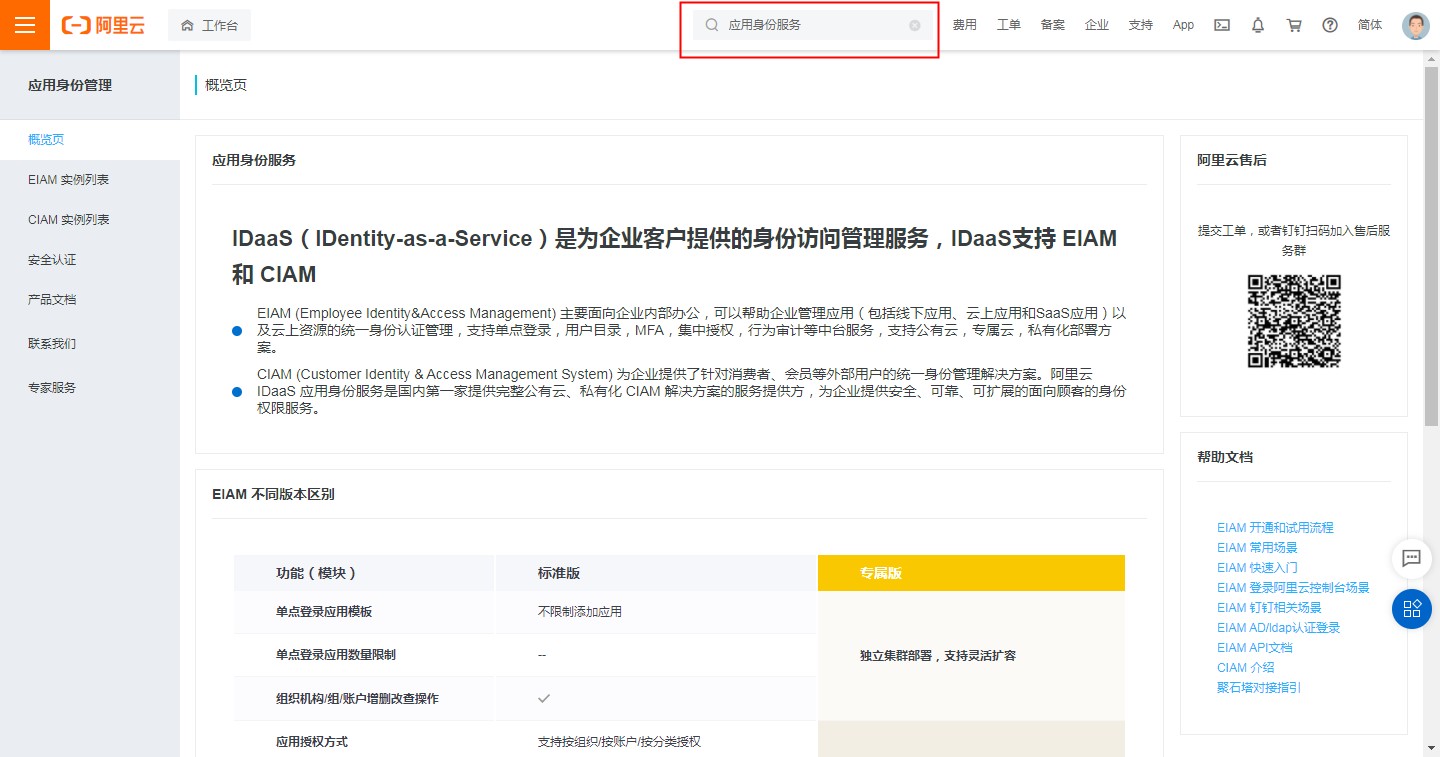

1.登录到阿里云管理后台(无阿里云账号的需要先注册),搜索并进入应用身份服务(IDaaS)。

2.进入应用身份管理后台后,点击进入ELAM实例列表,然后点击开通免费版。

开通后会自动创建并运行一个实例,点击实例名称或管理按钮,进入IDaaS管理控制台。

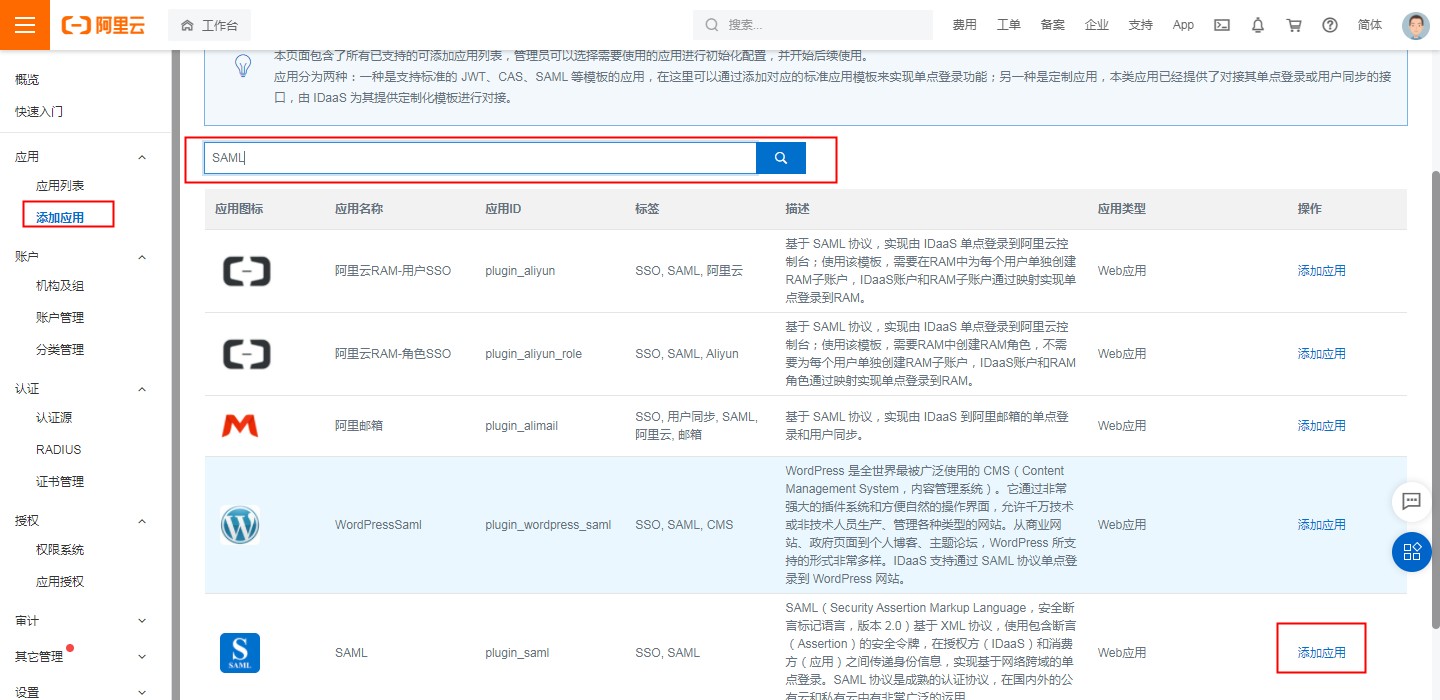

3.进入IDaaS管理控制台后,点击添加应用,搜索SAML,点击添加应用。

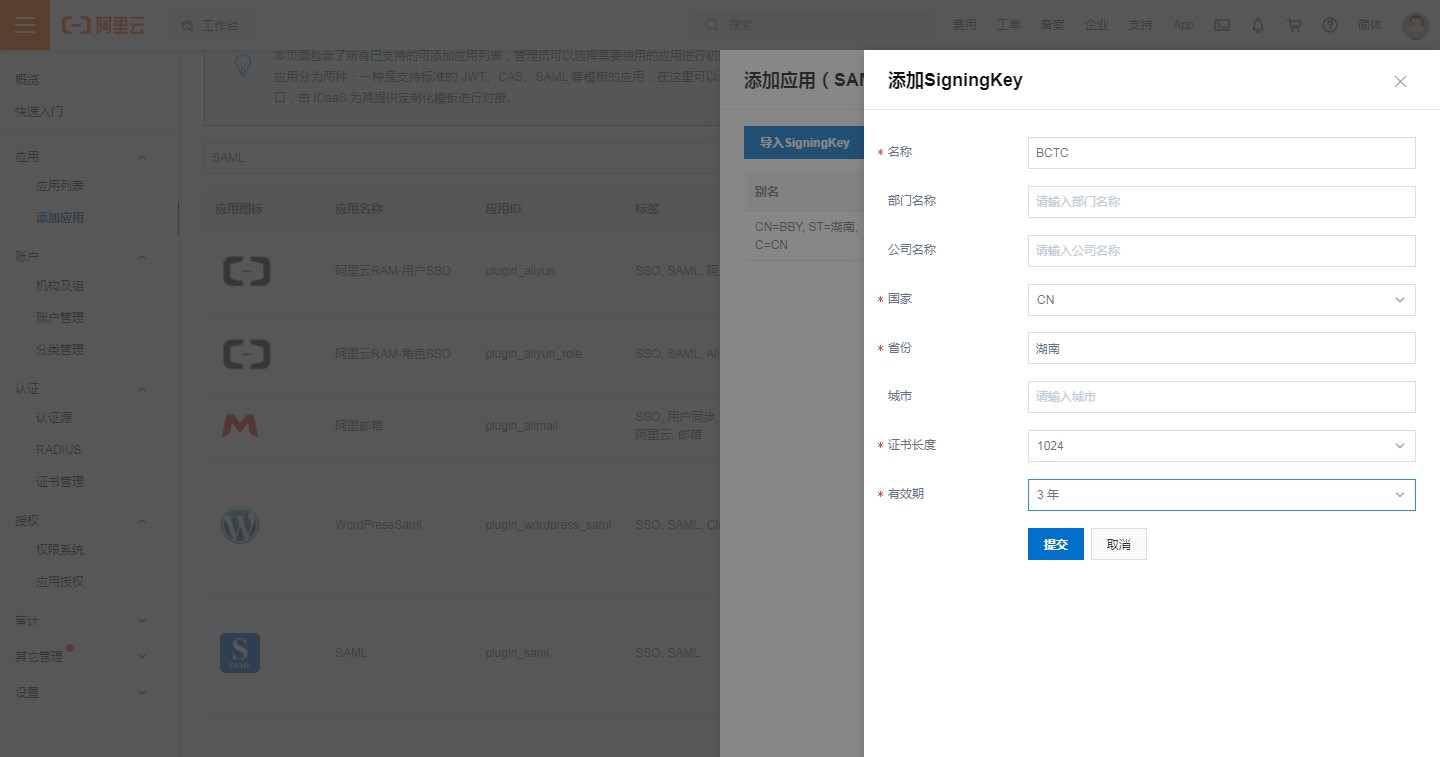

4.点击添加SigningKey

填写所有必填信息后提交:

选择添加的SigningKey:

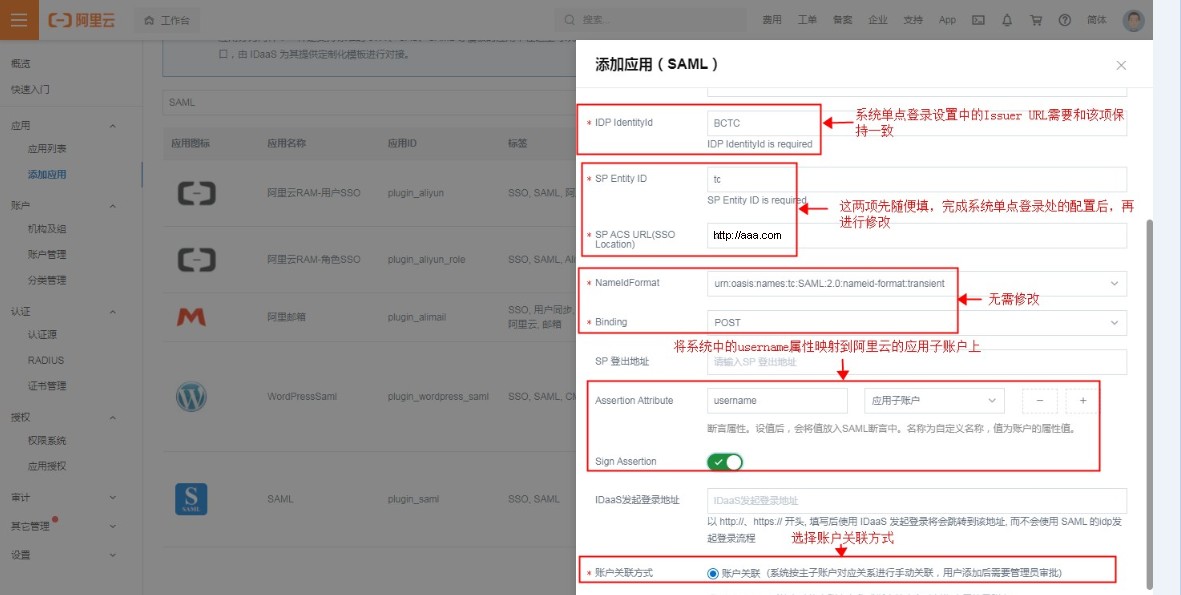

填写所有必填信息后提交,各项内容如下图:

说明:

- IDP IdentityId:需要和系统单点登录设置处的Issuer URL配置保持一致

- SP Entity ID & SP ACS URL(SSO Location):使用系统单点登录配置完成后生成的认证返回地址

- 账户关联方式:账户关联(如果选择账户映射,需要保证阿里云中的主账户名称和系统中的成员编号保持一致;选择账户关联时,可以在阿里云中手动关联主子账户,子账户使用简道云中的成员编号)

- Assertion Attribute:由于选用账户关联方式,所以需要将系统中的username属性(即系统-通讯录-成员的企业内用户ID)映射到阿里云的应用子账户上

2.账户授权 & 账户关联

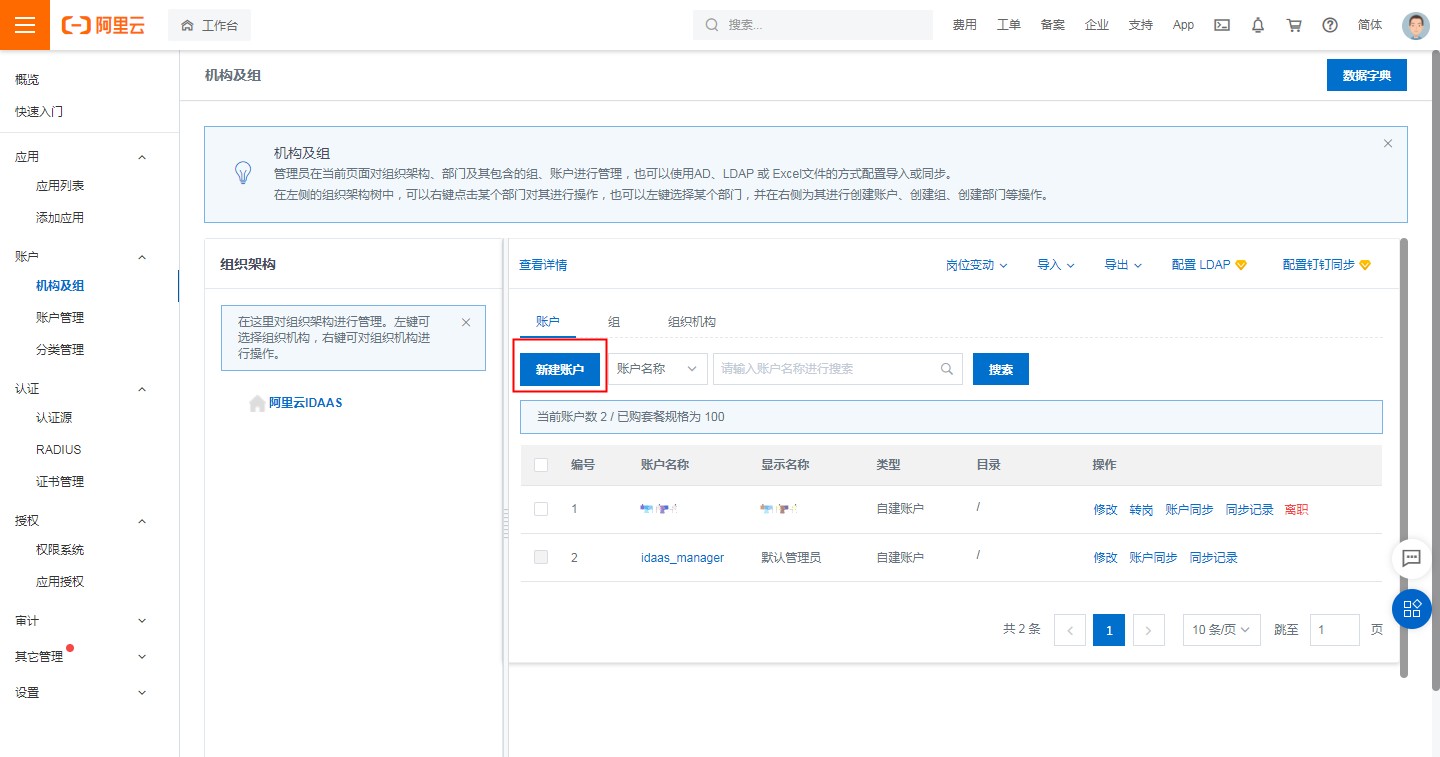

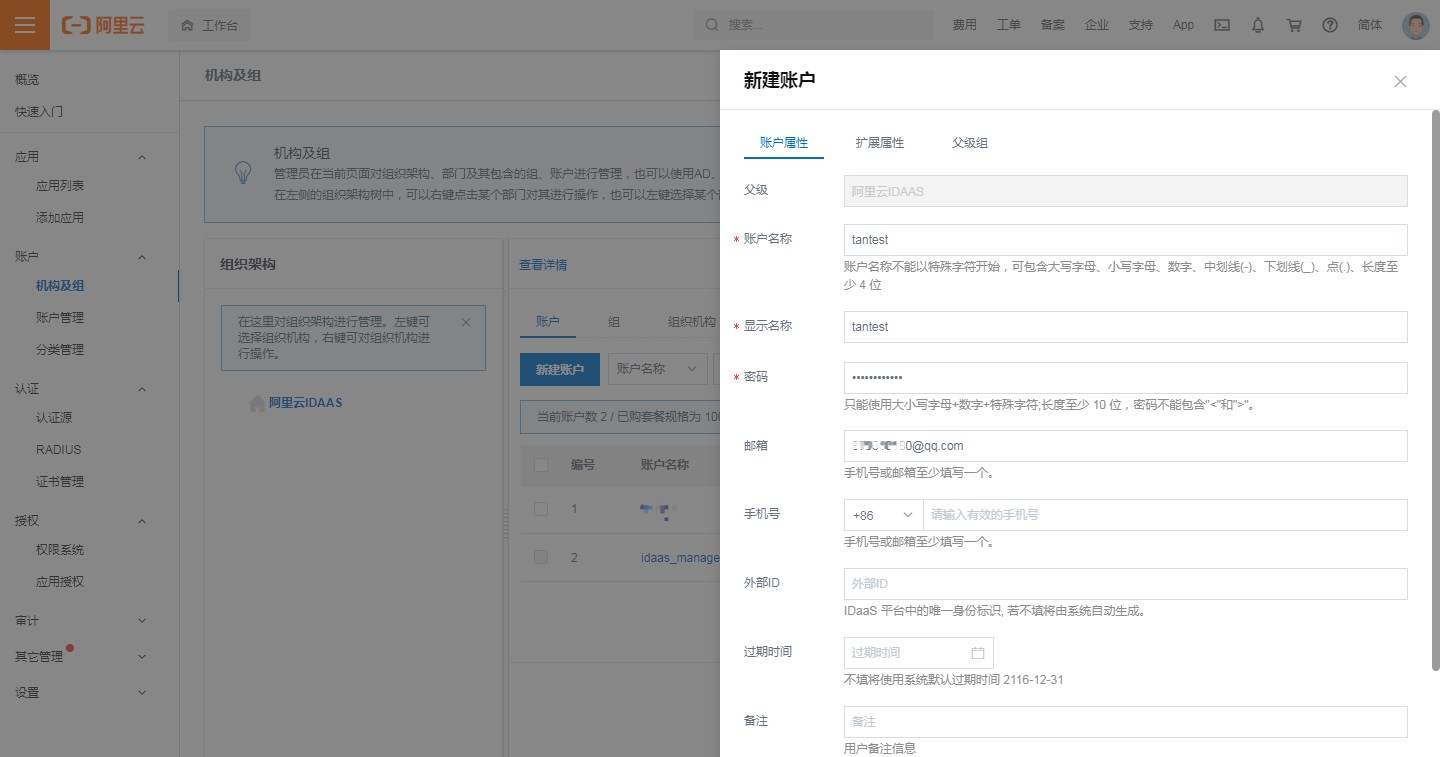

1.应用添加成功后,会弹出授权提示,先不授权,添加一个账户后再进行授权。进入机构及组,点击新建账户。

填写所有必填信息后提交:

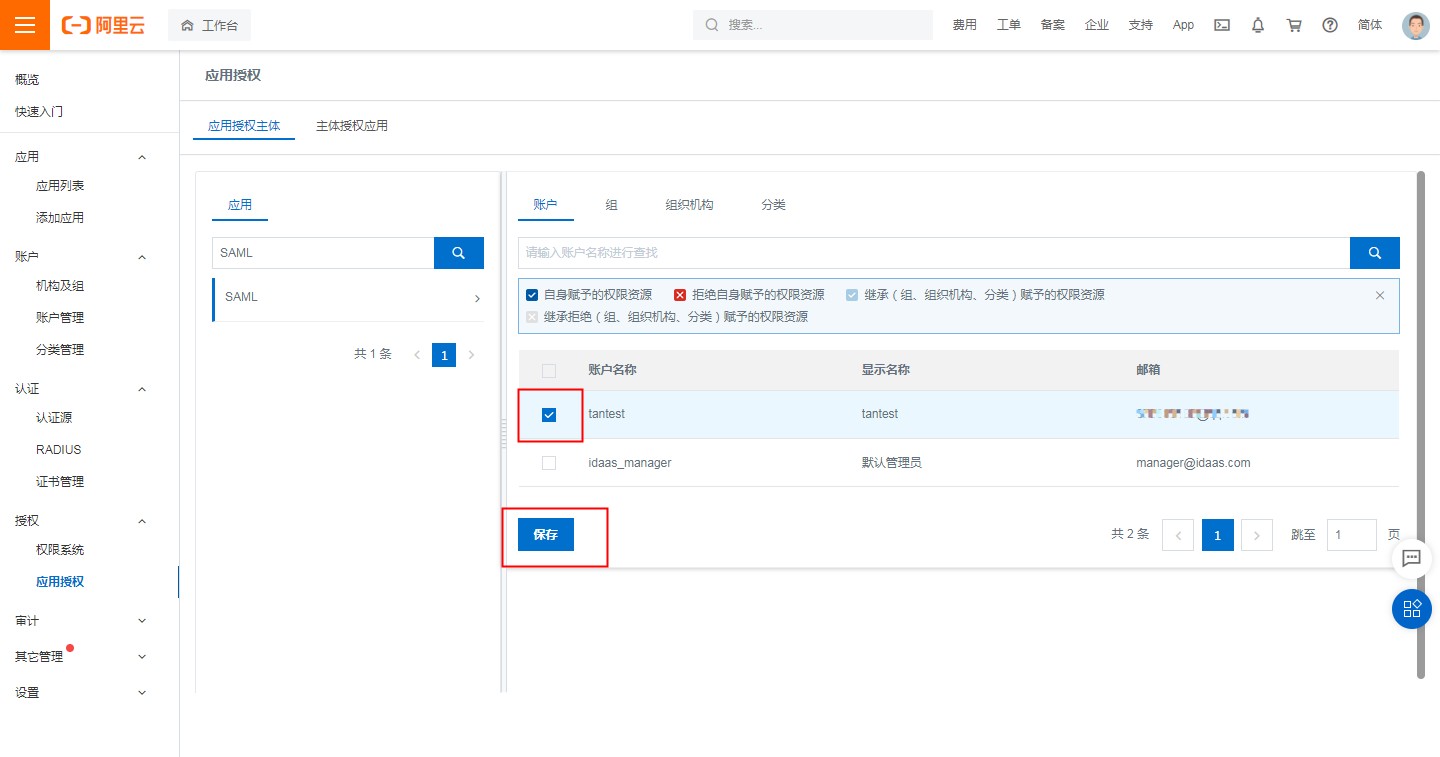

2.进入应用列表,点击授权,选择按应用授权账户,然后选择要授权的账户并点击保存。

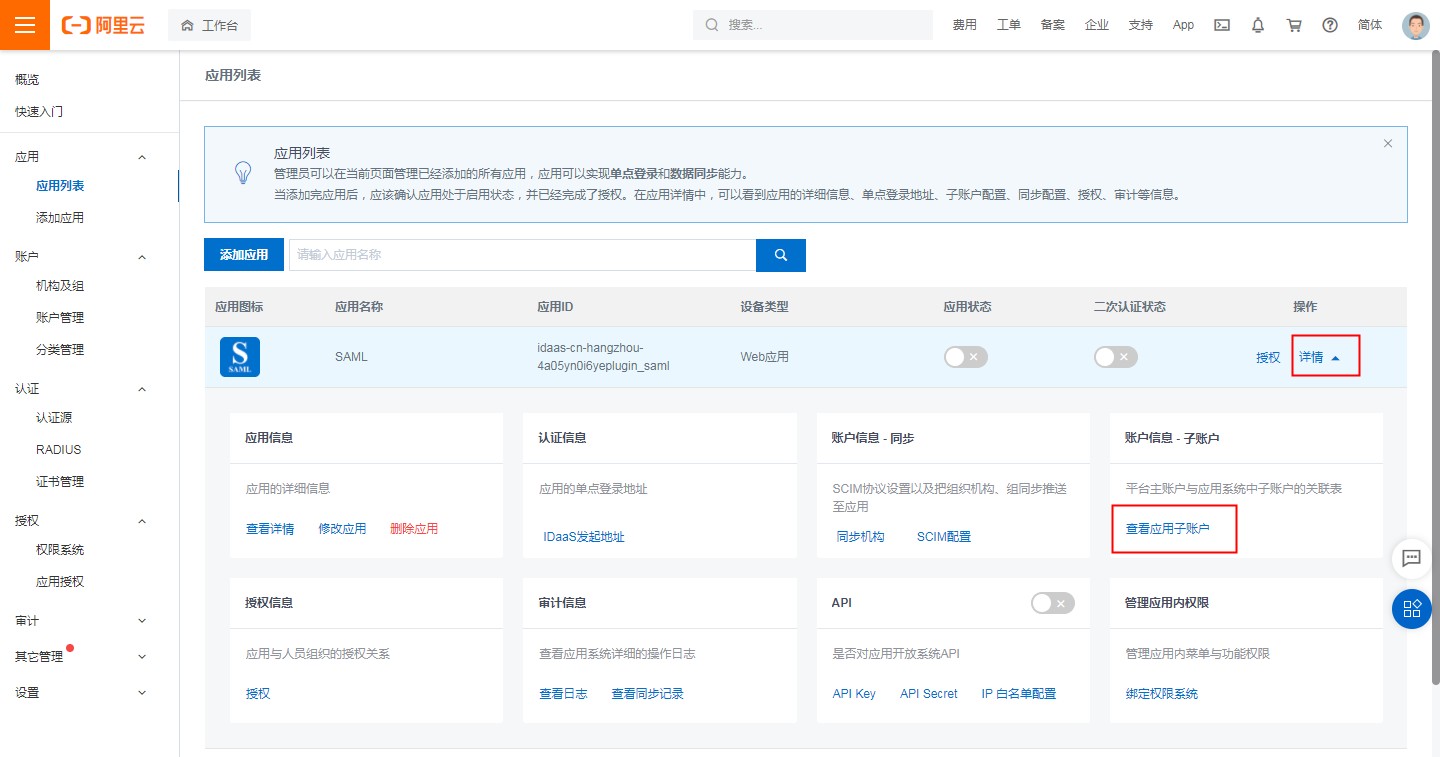

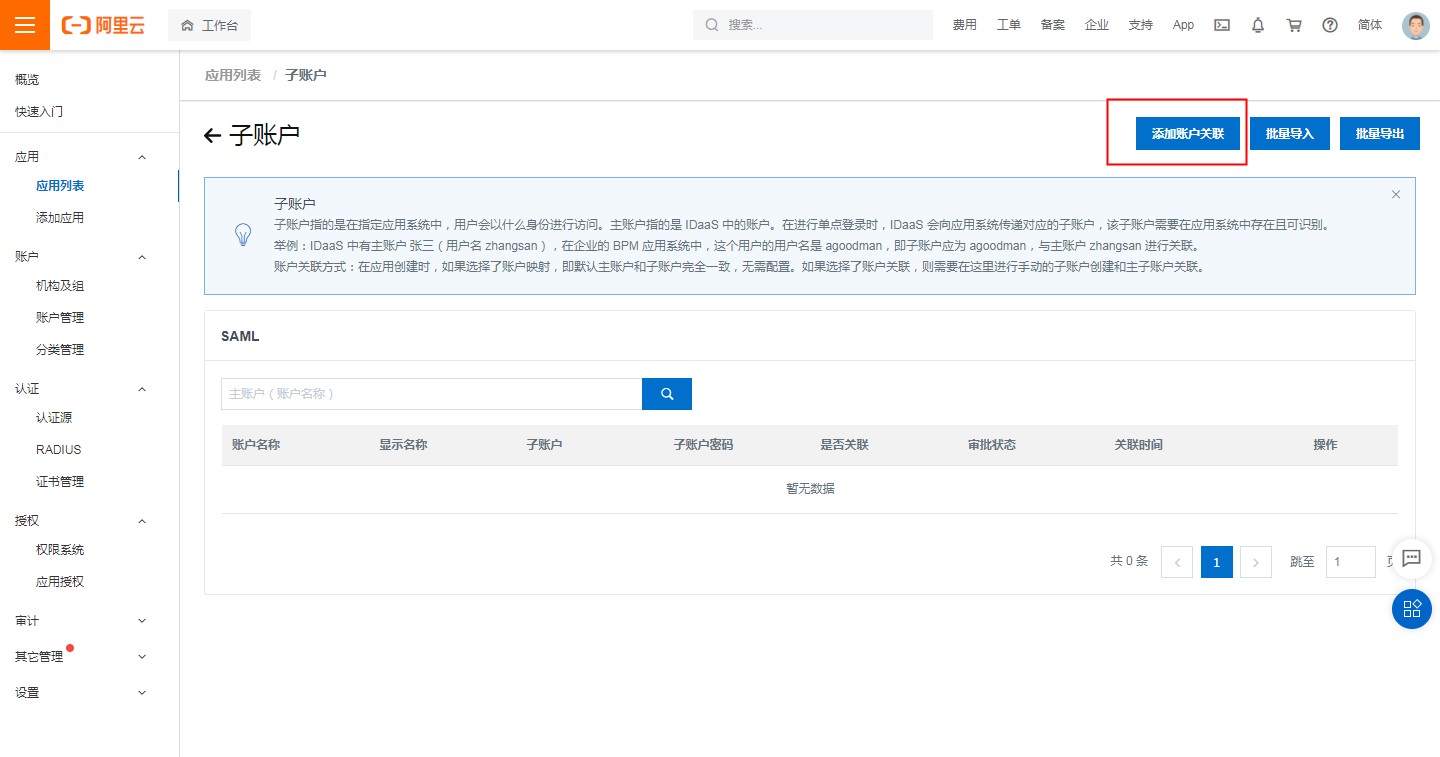

3.进入应用列表,点击查看应用子账户,然后点击添加账户关联。

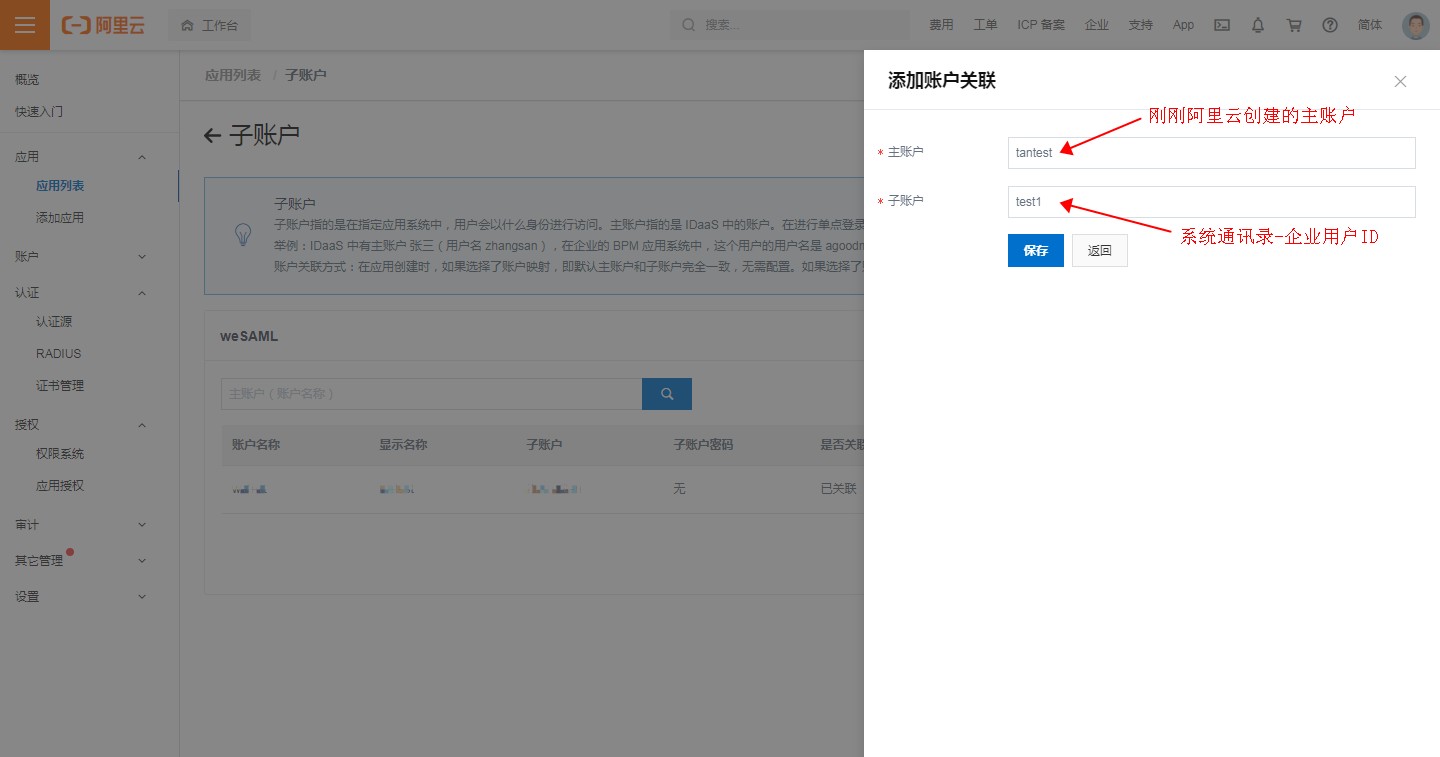

4.输入需要关联的主账户和子账户点击保存,主账户即IDaaS中存在的账户,子账户即系统中需要进行单点登录的成员(在系统-通讯录-成员的企业内用户ID)。

3.导出IDaaS SAML 元配置文件

进入应用列表,点击查看应用详情,然后点击导出IDaaS SAML 元配置文件。

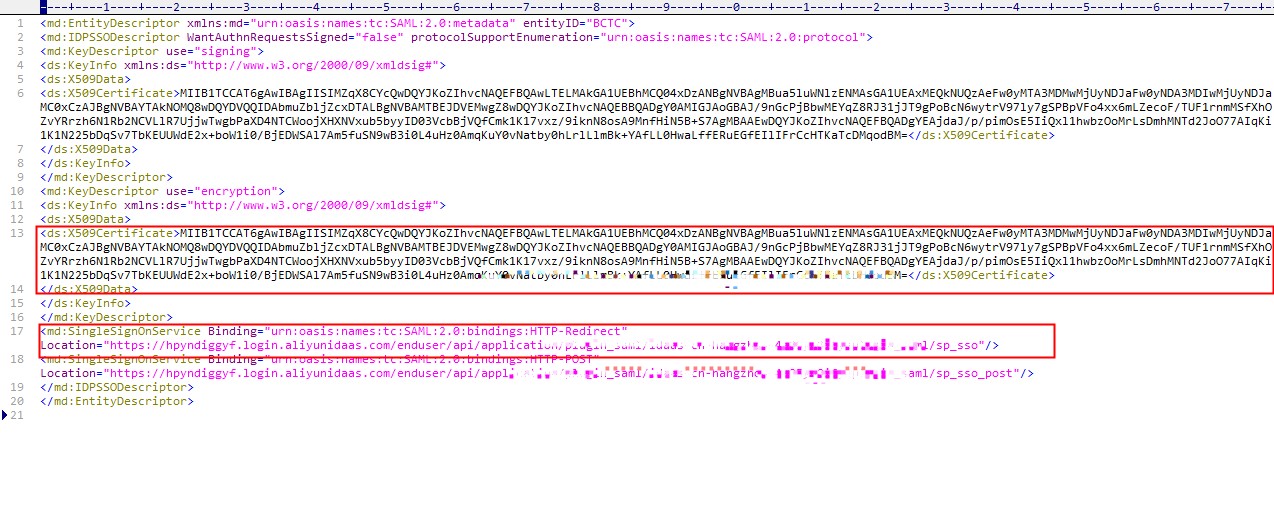

打开下载后的metadata文件备用(系统中单点登录的配置参数需要从metadata中取)。

4.在系统中配置单点登录

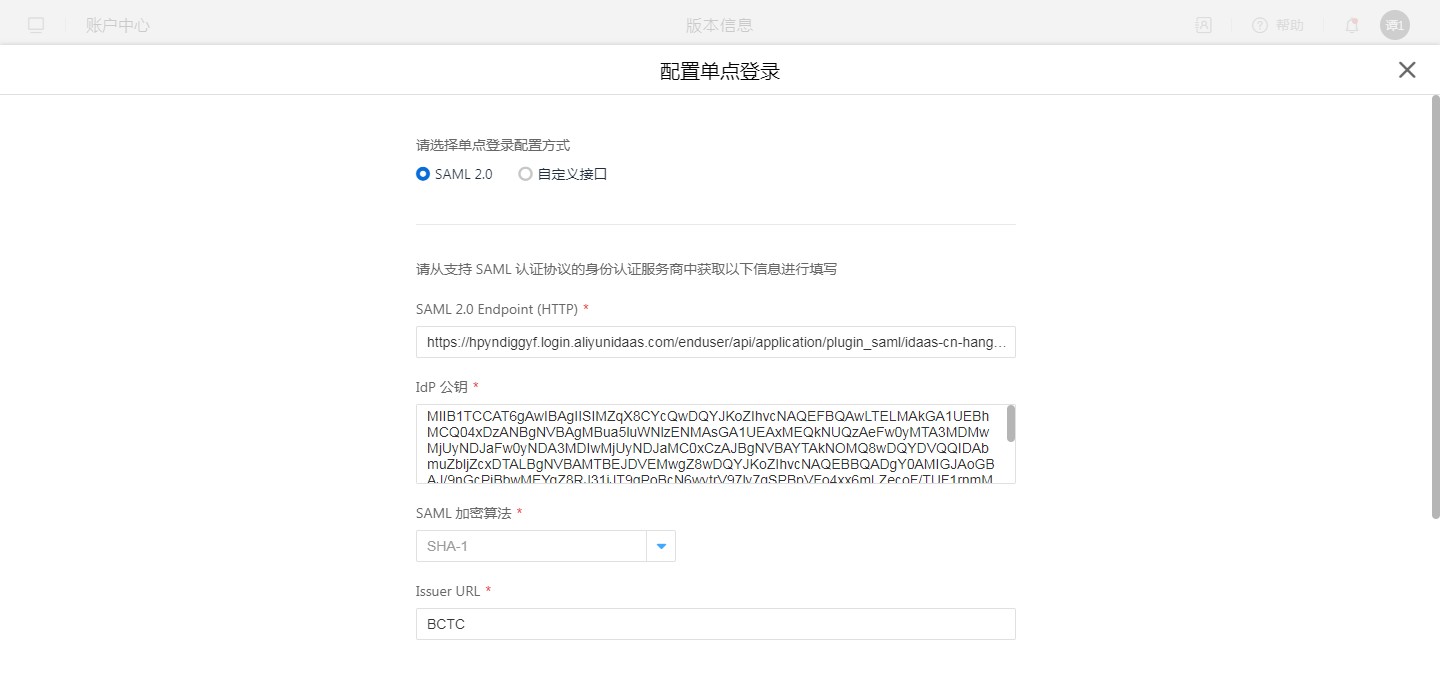

进入系统-账户中心-版本信息页,开启并配置单点登录,具体配置如下:

metadata文件:

系统单点登录配置:

说明:

- SAML 2.0 Endpoint(HTTP):对应metadata中的urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect地址(Location的值)

- IdP公钥:对应metadata中的X509Certificate

- SAML加密算法:随便选一种

- Issuer URL:对应阿里云 IDaaS应用中的IDP IdentityId

配置完成后会生成对应信息:

5.在IDaaS中修改SAML应用

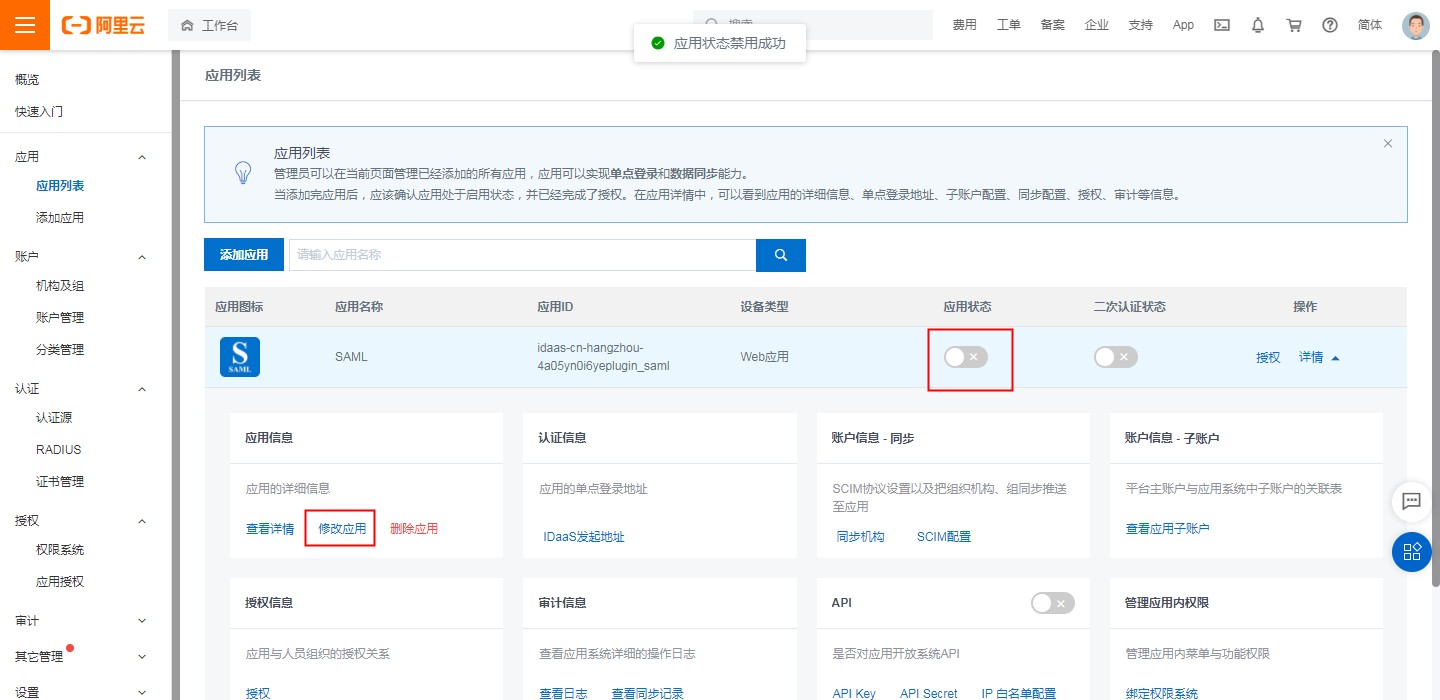

1.进入应用列表,先禁用应用,然后点击修改应用。

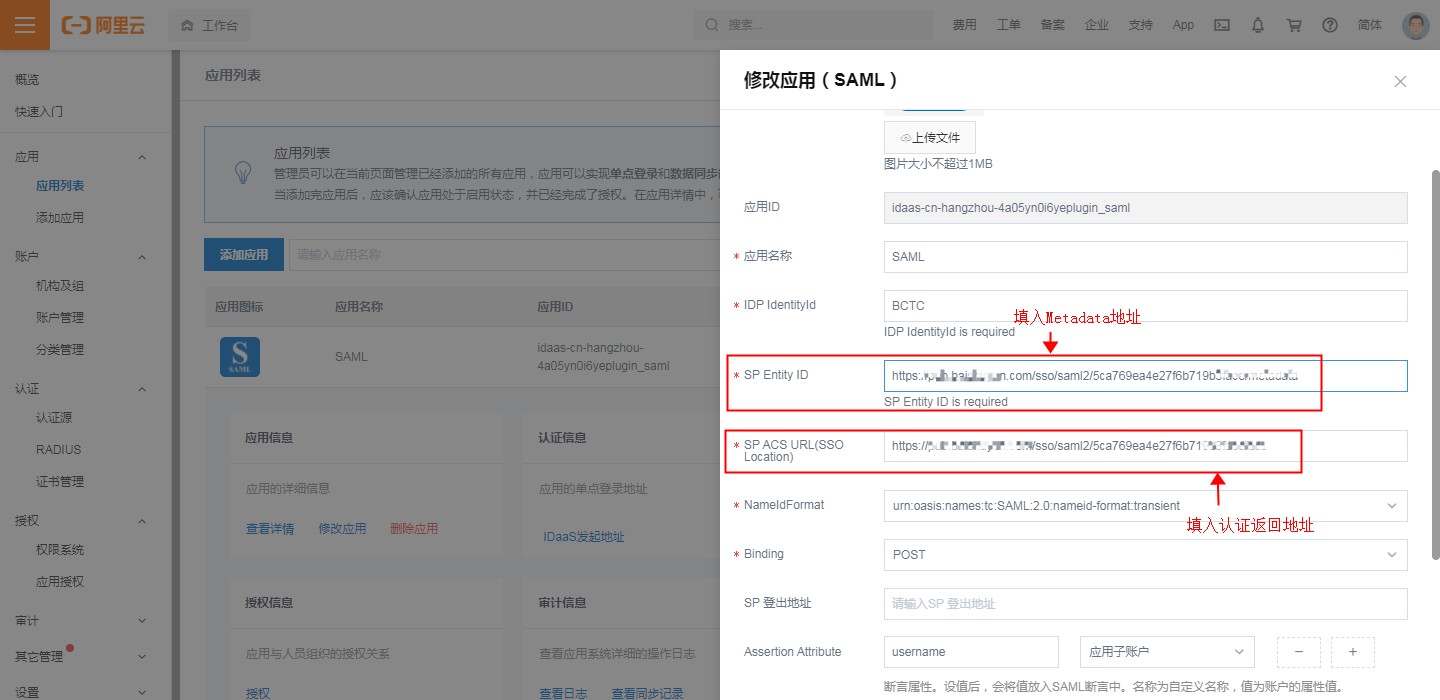

2.修改SP Entity ID & SP ACS URL(SSO Location)的值

- 将SP Entity ID 修改为系统单点登录设置生成的Metadata地址

- 将SP ACS URL(SSO Location)修改为系统单点登录设置生成的认证返回地址,点击提交,然后启用应用。

6.验证单点登录效果

通过企业URL进入单点登录,输入阿里云中的授权账户登录后即可登录系统: